100+ BEGEISTERTE KUNDEN:

Wir helfen mittelständischen Unternehmen unterschiedlicher Branchen seit mehr als 15 Jahren dabei, Ihre Prozesse zu optimieren. Dazu entwerfen wir praxisnahe Lösungen mit Microsoft Dynamics 365 Business Central (ehemals Dynamics NAV Microsofts ERP-Lösung hieß zuerst Navision, dann Microsoft Dynamics NAV und anschließend Dynamics 365 Business Central. Mehr Informationen (z. B. supportete Versionen) finden Sie auf unserer… Weiterlesen/Navision) und weiteren IT-Tools. Nach unserem schlanken Projektansatz. An unseren Standorten in Münster, Würzburg, Hamburg und Braunschweig.

Microsofts ERP-Lösung hieß zuerst Navision, dann Microsoft Dynamics NAV und anschließend Dynamics 365 Business Central. Mehr Informationen (z. B. supportete Versionen) finden Sie auf unserer… Weiterlesen/Navision) und weiteren IT-Tools. Nach unserem schlanken Projektansatz. An unseren Standorten in Münster, Würzburg, Hamburg und Braunschweig.

Hand aufs Herz: Bereitet Ihre aktuelle ERP-Lösung Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen Ihnen Kopfschmerzen? Oder noch gravierender: Arbeiten Sie noch gar nicht mit einer ERP-Lösung

Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen Ihnen Kopfschmerzen? Oder noch gravierender: Arbeiten Sie noch gar nicht mit einer ERP-Lösung Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen? Oder sind Sie frustriert, weil Ihre Prozesse nicht ganz rund laufen? Sie wissen genau: Sie müssen etwas ändern. Was Sie aber nicht wissen: Wie Sie es angehen sollen. Und da kommen wir ins Spiel. Geht nicht? Gibt’s nicht!

Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen? Oder sind Sie frustriert, weil Ihre Prozesse nicht ganz rund laufen? Sie wissen genau: Sie müssen etwas ändern. Was Sie aber nicht wissen: Wie Sie es angehen sollen. Und da kommen wir ins Spiel. Geht nicht? Gibt’s nicht!

Hand aufs Herz: Wie dürfen wir helfen?

Darum werden Sie uns lieben.

Warum sollten Sie aus dem großen Microsoft-Netzwerk ausgerechnet uns als Partnerunternehmen für die ERP-Implementierung wählen? Wir geben Ihnen eine Übersicht, was uns einzigartig macht.

1 Standardnah, erfahren und flexibel

2 Faire Nutzungsrechte am Code

3 Personengebundene Betreuung

4 Ehrlichkeit und Fairness

5 Beständigkeit und Innovation

Unser Technologie-Dolmetscher hilft.

Wir kennen uns aus und lösen Ihre Probleme mit den vorhandenen Technologien.

Sie müssen sich keine Gedanken darüber machen, welche Art und Weise die Richtige ist, Ihre Probleme zu lösen. Unser Technologie-Dolmetscher Theo übersetzt Ihnen den Technologie-Dschungel und zeigt Ihnen, was möglich ist. Wir legen Ihnen das passende Werkzeug an die Hand.

Überall auf der Website haben wir Tooltips für Sie eingebaut. Die entsprechenden Wörter sind mit einer gepunkteten Linie unterstrichen. Wenn Sie mit der Maus darüber fahren, erscheint eine Erklärung. Über einen Klick auf Weiterlesen in der Erklärung gelangen Sie zu einer ausführlichen Erklärung.

Ihre Vorteile durch ein ERP-System.

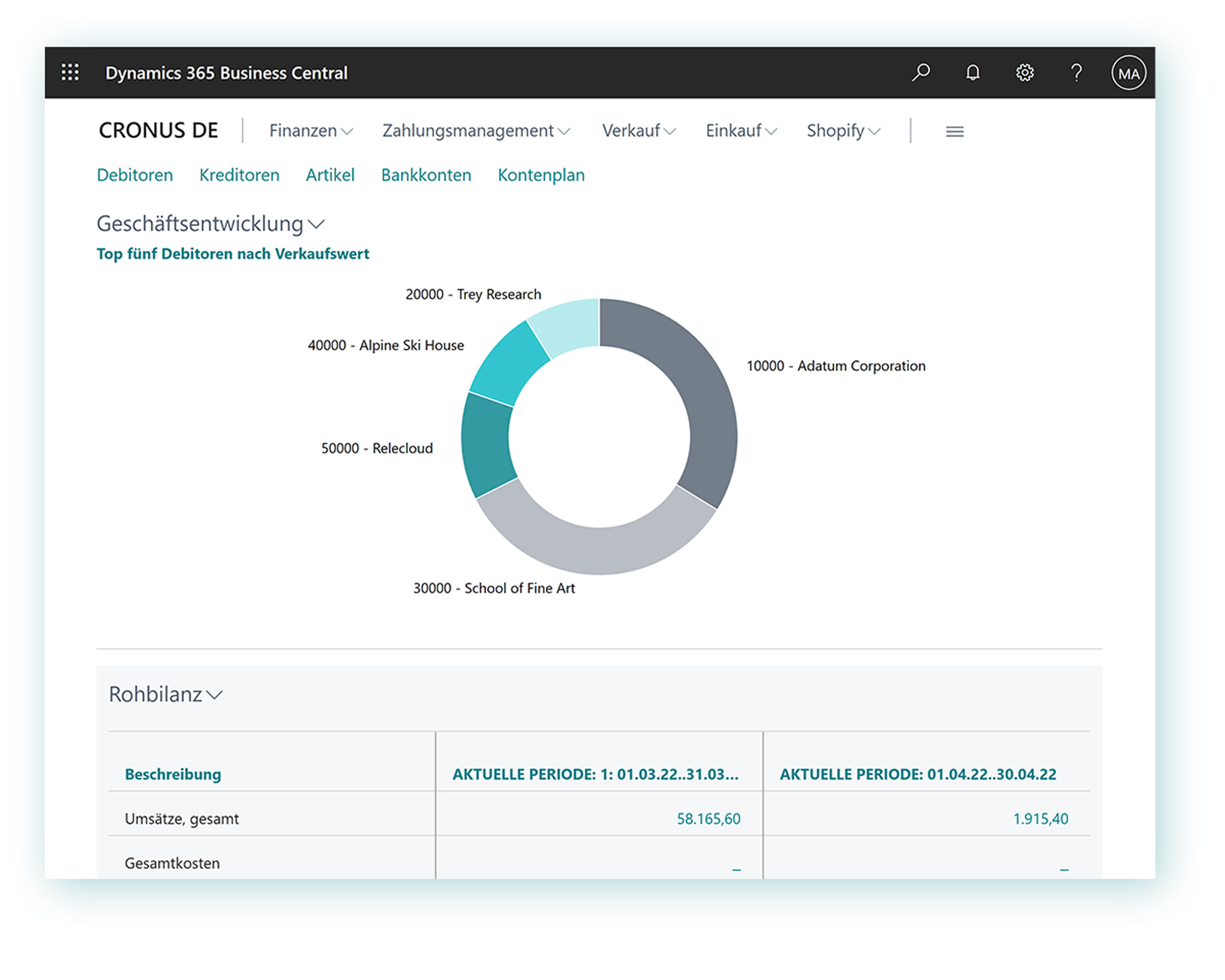

Mit der ERP-Lösung Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen Microsoft Dynamics 365 Business Central (ehemals Dynamics NAV

Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen Microsoft Dynamics 365 Business Central (ehemals Dynamics NAV Microsofts ERP-Lösung hieß zuerst Navision, dann Microsoft Dynamics NAV und anschließend Dynamics 365 Business Central. Mehr Informationen (z. B. supportete Versionen) finden Sie auf unserer… Weiterlesen/Navision) und weiteren IT-Tools (z. B. Microsoft Power Platform, Microsoft bzw. Office 365, Add-Ons) vernetzen wir die Abteilungen Ihres Unternehmens.

Microsofts ERP-Lösung hieß zuerst Navision, dann Microsoft Dynamics NAV und anschließend Dynamics 365 Business Central. Mehr Informationen (z. B. supportete Versionen) finden Sie auf unserer… Weiterlesen/Navision) und weiteren IT-Tools (z. B. Microsoft Power Platform, Microsoft bzw. Office 365, Add-Ons) vernetzen wir die Abteilungen Ihres Unternehmens.

Diese Vorteile ergeben sich für Ihr Unternehmen:

- Bilden Sie alle Bereiche in einem System ab und behalten Sie sie im Blick.

- Sparen Sie wertvolle Zeit bei der Erstellung von Reports

Ein Report in Microsoft Dynamics 365 Business Central (ehemals Dynamics NAV/Navision) bezeichnet jedes Geschäftspapier, das ausgedruckt oder per Mail versandt wird. Es ist auch möglich, über… Weiterlesen und treffen Sie einfach datengestützte Entscheidungen.

Ein Report in Microsoft Dynamics 365 Business Central (ehemals Dynamics NAV/Navision) bezeichnet jedes Geschäftspapier, das ausgedruckt oder per Mail versandt wird. Es ist auch möglich, über… Weiterlesen und treffen Sie einfach datengestützte Entscheidungen. - Entlasten Sie Ihre Mitarbeitenden von administrativen Aufgaben.

- Skalieren Sie Ihr System. Ob mehr Funktionen und/oder mehr Nutzende.

Ihr Statement: Warum anaptis?

Werde Teil der #anaptisfamily.

Wir machen Unternehmen besser. Mit dir.

ERP-Systeme, speziell Cloud-Lösungen, sind sehr gefragt. Tendenz steigend. Und entsprechend hoch ist die Nachfrage! Wir suchen jederzeit Verstärkung für unser Team. Werde jetzt Teil des anaptis Teams und mache gemeinsam mit uns mittelständische Unternehmen besser.

Klicken Sie auf den unteren Button, um den Inhalt von kununu zu laden.

Lassen Sie uns gemeinsam Ihre Erfolgsgeschichte schreiben.

Lernen Sie uns kennen! In einem kostenlosen Erstberatungsgespräch finden wir gemeinsam heraus, ob wir als Partnerunternehmen sowie das ERP-System Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen für den Mittelstand als Lösung zu Ihnen und Ihrem mittelständischen Unternehmen passen.

Das Enterprise-Ressource-Planung (abg. ERP) bezeichnet die Ressourcenplanung bzw. die Warenwirtschaft eines Unternehmens. Was ist ein ERP-System bzw. was versteht man unter einem ERP-System? So wird E… Weiterlesen für den Mittelstand als Lösung zu Ihnen und Ihrem mittelständischen Unternehmen passen.

Wir freuen uns auf Ihre Anfrage!

Kostenlose Beratung anfragen

anaptis GmbH

anaptis GmbH

anaptis GmbH

anaptis GmbH